您的数据库审计了吗?

随着信息技术的不断发展,数字信息逐渐成为一种重要资产,尤其是在过去的20多年里,作为信息的主要载体——数据库,其相关应用在数量和重要性方面都取得了巨大的增长。包括政府机构、企事业单位、制造业、商业等在内的几乎每一种组织都使用它来存储、操纵和检索数据。随着人们对数据的依赖性越来越高,各种数据信息,尤其是一些财务数据、客户数据等成为了关系企业生存的重要资产。网络化时代的到来、互联网技术的普及更加深了数据保护的矛盾,网络技术使得数字信息的泄漏和篡改变得更加容易,而防范则更加困难。

更为严重的是,所有信息泄漏事件中,源自内部人员所为的占了绝大部分。根据FBI和CSI对484家公司进行的网络安全专项调查结果显示:超过85%的安全威胁来自公司内部,在损失金额上,由于内部人员泄密导致了6056.5万美元的损失,是黑客造成损失的16倍,是病毒造成损失的12倍。另据中国国家信息安全测评认证中心调查,信息安全的现实威胁也主要为内部信息泄露和内部人员犯罪,而非病毒和外来黑客引起。

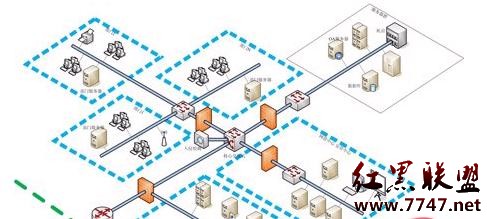

因此,近两年来,大多数企事业单位和政府机关纷纷把关注的目光投向信息系统数据的安全问题,尤其是内部网络的管理和防护。现在较为普遍的做法是在原有网络安全防护(防火墙、IDS、UTM等传统安全设备)的基础上,采用上网行为管理类、终端管理类等具备较强防止内部信息外泄功能的产品,筑起了一道由内向外的安全防线。然而,这样是否就彻底安全了呢?当然不是!人类在进步,科技在发展,计算机的威胁手法也在不断更新,病毒、木马、蠕虫、DDos攻击……所以我们决不能放松警惕,要将安全进行到底!那么,接下来我们该做什么呢?从外部到内部的通信有防护了,从内部PC到外部的通信有防护了,终端本身有防护了,还差哪里呢?答案在下图:

图:数据库安全防线的缺失

从这幅典型的网络拓扑图中,我们不难看出,我们缺的正是对服务器区的防护,对数据库的防护,对内部PC访问业务系统的防护!

也许有的企业认为,他们所使用的是Oracal、MS SQL是国际大品牌的产品,其本身有非常强的安全性,不会有问题的,不需要再另加防护。这种想法是不完全正确的:

1) 在很多企业中,对数据库访问的特权都有管理不当的问题。开发者、移动员工和外部顾问经常能够在没有太多限制的情况下访问敏感信息。另外,人员流动和外包也可以让数据库活动很难锁定。

2) 对于拥有数据库合法权限的内部使用者,数据库的安全机制对于他们形同虚设,一旦他们之中有人违背职业道德,那么后果不堪想象!

因此,数据库审计产品应运而生。以典型的网御神州SecFox-NBA(业务审计型)产品为例,该产品通过审计核心业务系统的网络访问行为,能够加强对关键信息系统的访问控制与审计,尤其是针对信息系统后台的数据库的内控与审计,确保核心业务的正常运行,防范内部违规行为和误操作。该产品还应提供业务流量实时监控与审计事件统计分析功能,能够直观地反映网络环境的安全状况,特别是访问量、业务流量、业务访问分布、业务拓扑、行为分析等重要信息,使得管理者可以直观的实时了解业务系统安全状况。

数据库审计产品能够及时发现一些内部授权用户由于对系统不熟悉而导致的误操作,或内部用户、运维人员、外包工程师有意进行的数据篡改和窃取,有效保护主要数据的安全。而且通过各种访问信息的记录,能够完整地回放事故当时操作场景,定位事故真正责任人,便于事后追查原因与界定责任。

另一方面,用户可利用数据库审计产品,按照企事业单位的有关规章制度、国家行业要求,设定审计策略、告警规则,从而协助企事业单位更好完善IT内控与审计体系,达到国家风险、内控指引的IT审计要求和等级保护中对数据安全的相关要求。

总之,通过部署专用的数据库审计产品,用户可以对重要的数据库系统达到以下安全保护目标:

1) 进行数据操作实监控:对所有外部或是内部用户访问数据库和主机的各种操作行为、内容,进行实时监控;

2) 对高危操作实时地阻断,干扰攻击或违规行为的执行;

3) 进行安全预警:对入侵和违规行为进行预警和告警,并能够指导管理员进行应急响应处理;

4) 进行事后调查取证:对于所有行为能够进行事后查询、取证、调查分析,出具各种审计报表报告。

5) 协助责任认定、事态评估:我们的系统不光能够记录和定位谁、在什么时候、通过什么方式对数据库进行了什么操作,还能记录操作的结果以及评估可能的危害程度。

因此,数据库审计产品着实是政府和企事业单位进行下一步网络安全建设的首选产品。需要指出的是,在选择此类产品时,应注意以下几个方面:

1) 安装部署的难以程度。推荐选择侦听、存储一体化的硬件产品,B/S结构,可直接通过浏览器进行管理,

相关新闻>>

- 发表评论

-

- 最新评论 进入详细评论页>>